Hier (https://de.wikipedia.org/wiki/Dataport) kann man lesen, dass Dataport quasi (so, wie ich das verstehe) für die Bundesländer Bundesländer Hamburg, Schleswig-Holstein, Bremen und Sachsen-Anhalt die IT-Dinge übernimmt, wovon ich ableite, dass hier auch viele personenbezogene Daten gespeichert werden und über dieses Unternehmen laufen, sozusagen, eventuell in der Cloud auch ("Es betreibt Rechenzentren und Informationsinfrastruktur für seine staatlichen und kommunalen Kunden. Zu den Kunden gehören zum Beispiel Standesämter." - Zitat von obigem Link).

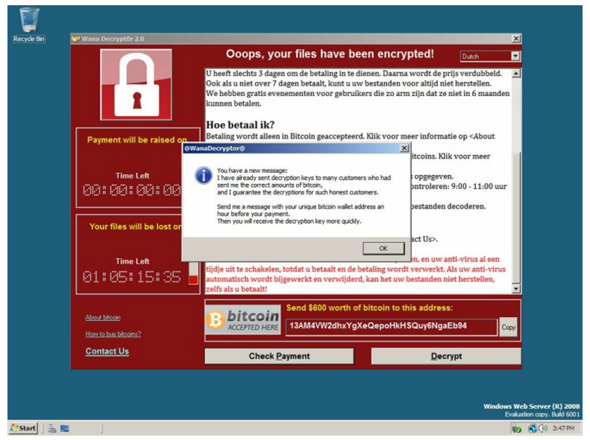

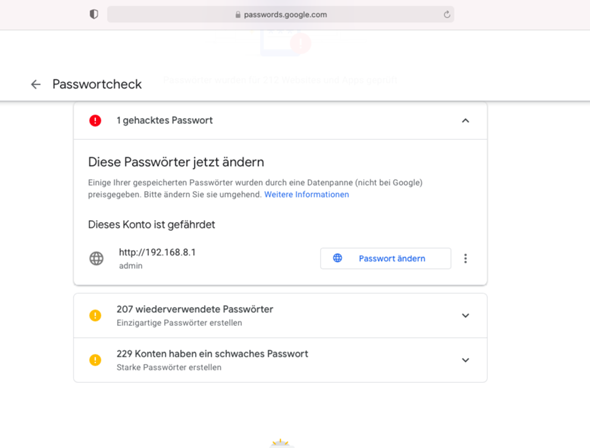

Gibt es solche Stellen auch für Bayern und die anderen Bundesländer? Ich konnte hierzu nichts finden. Und, falls es jemand etwa weiß: Welche Daten werden genau wo gespeichert, welche Ministerien haben wann auf was Zugriff oder nicht und letztlich wie wahrscheinlich ist es, dass bereits irgendwo, bei diesen ganzen verschiedenen Hin- und Herversendungen von Daten zwischen unterschiedlichen Stellen, Bundesländern etc. (zum Beispiel beim Antrag/Neuausstellung des sog. Personalausweis, wenn das Bild digitalisiert wird und/oder wenn der Fingerabdruck gespeichert wird) irgendwas irgendwo abgegriffen wurde (man denke an den NSA-"Skandal" vor ein paar Jahren und wenn man mal die sog. "grauen Zellen" benutzt, muss man zu dem Schluss kommen, dass die öffentlich gemachten bzw. entdeckten Skandale nur die Spitze des Eisbergs sind)?

Mir scheint das noch wirrer als die Datenschutzsituation bei Facebook (auch wenn natürlich auf dem Papier alles ganz klar geregelt ist oder zu sein scheint bzw. auch sicherer ist oder sein soll, usw... - wenn dem denn so ist, denn trivial ist es weder hierzu genaue Informationen zu finden, noch überhaupt genau zu definieren, nach was man eigentlich sucht - man könnte also auch sagen "the question is: what is the question").

P.s.: War da nicht - beispielsweise auch - einmal (ist ein paar Jahre her) eine Neuerung im Gesetz, so dass der Staat ab sofort die Anschrift der Bürger zu Werbezwecken verkaufen darf? (Vielleicht wurde das auch schon wieder abgeschafft.)

Letztlich muss doch zu dem Schluss gekommen werden, dass eine Datenschutzerklärung noch so schön klingen kann, lang sein darf, komplizierte Begriffe enthalten kann, aber vielfach Papier (oder eben digitale Schrift) geduldig auch mal sein kann, nicht wahr? (Ja.)

Hintergrund: Ich war gerade dabei, die Datenschutzbestimmungen des nur noch online möglichen BAföG-Antrags zu lesen und hier ist Auftragsverarbeiter "Dataport". Beim BAföG-Antrag werden gebündelt viele sensible Daten übertragen.