Verwandte Themen

Wie habt Ihr euren Computer/Notebook vor Fremdzugriff geschützt?

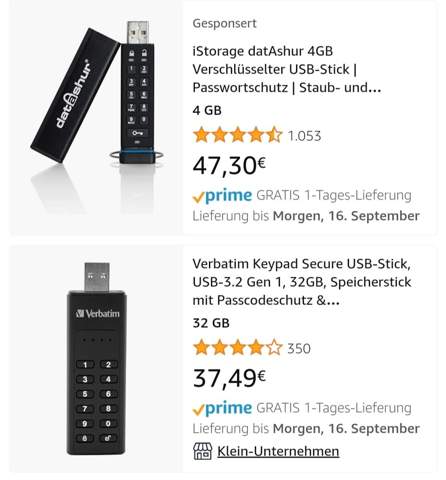

PC,

Datenschutz,

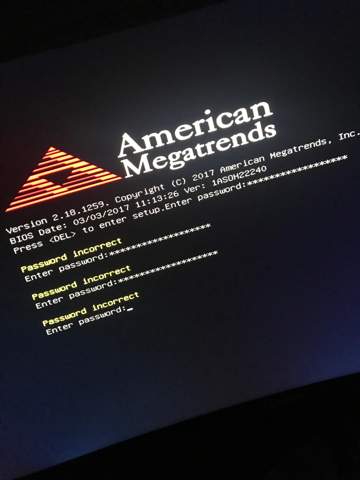

Software,

Studium,

Notebook,

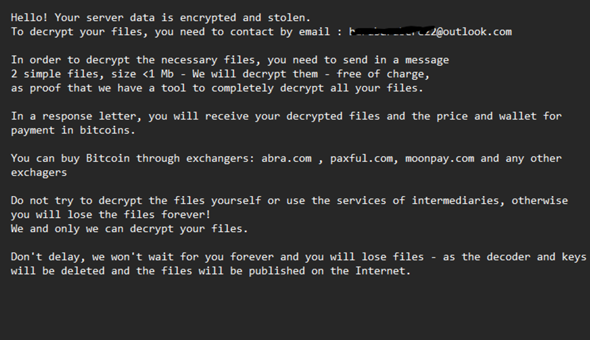

Hack,

Sicherheit,

EDV,

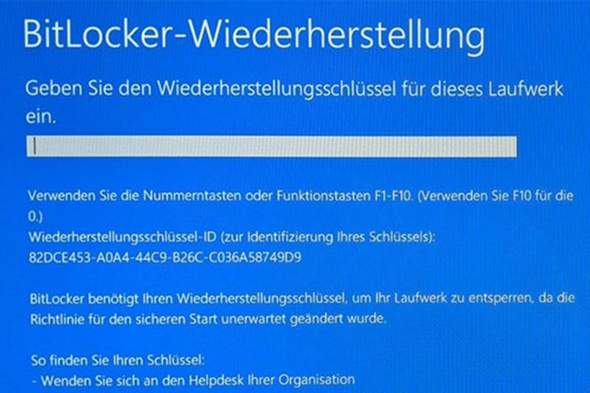

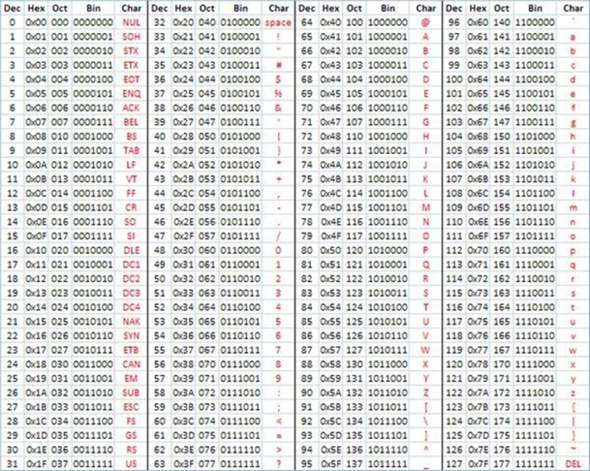

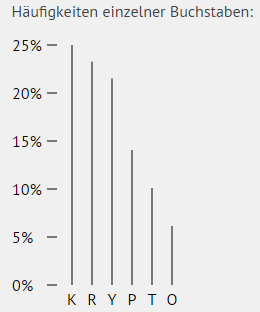

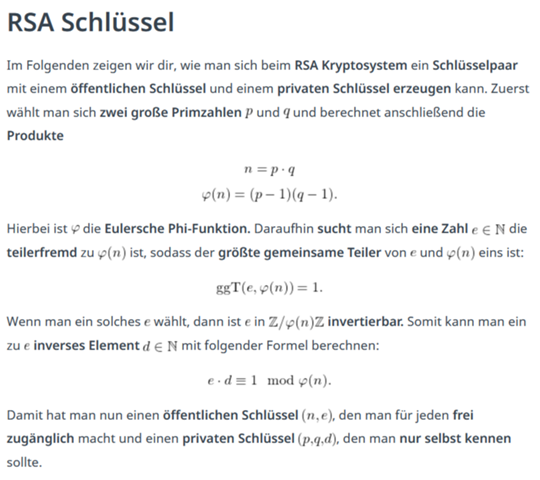

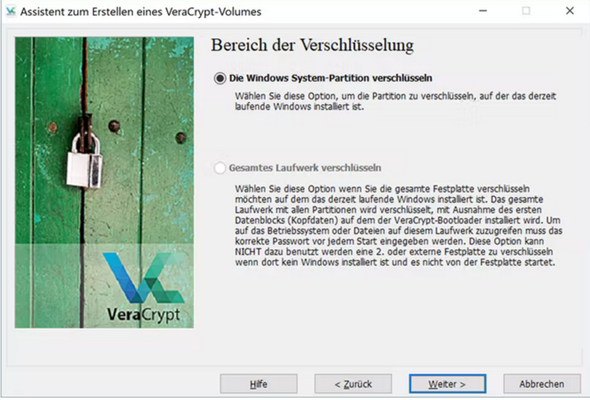

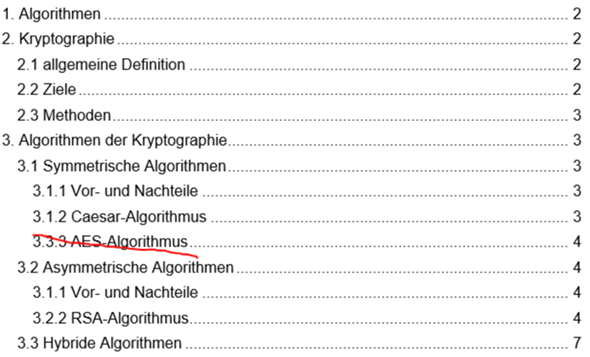

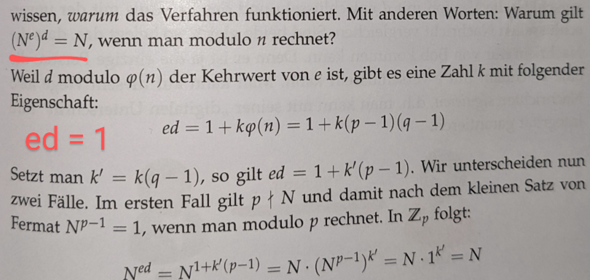

Verschlüsselung,

Laptop