Vermutlicher Bruteforce-Angriff auf meinem Server?

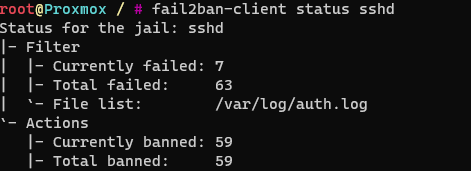

Also um meine Situation zu beschreiben: Ich habe eine dedicated Server bei Hetzner gemietet alles ist so weit gut aber seit heute versuchen irgendwelche IP-Adressen aus Asian und Russland und ein paar andere auf meinem Server per SSH zu verbinden und diese versuchen ebenfalls (vermutlich über einen Bruteforce) das Passwort zu knacken. Ich habe fail2ban als erste Absicherung und zudem ist das Passwort sehr sehr lang (200+ Zeichen) und ich wollte bald den SSH und noch ein paar wichtige Ports hinter einer VPN stellen jedoch scheitere ich derzeit daran. Nun wollte ich euch Fragen kann ich dagegen auf die schnelle irgendetwas machen?

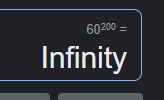

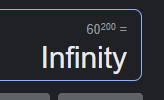

(Es sind deutlich mehr als 59 aber ich musste zwecks Config Änderungen die Ban resetten.)

Auch wenn ich mir ziemlich sicher bin das es ein Botnet ist werde ich die IP-Adressen nicht zeigen.

5 Antworten

Der Standard SSH Port wird sehr oft attackiert, VPN Tunneling wäre natürlich am Besten, aber gffs. kannst den ssh-dienst auch auf nen highport liegen bspweise 45232. Dann dürfte einiges wegfallen

Okay, Danke für die Antwort. Ich habe selbst schon überlegt den SSH-Port zu verschieben und werde es jetzt auch machen.

Natürlich ist ein Wechsel keine Absicherung. Aber öffentliche Server leiden generell unter :22 Angriffen. Wenn seine jail danach "fast" leer ist, weiß er schon mal mehr.

Doch durchaus. Die Verlagerung zwingt dem Angreifer nämlich die Suche nach dem SSHd Port auf und diese triggert dann entsprechende Schutzmechanismen.

Ich habe gerade nur das Problem wenn ich den Port ändere das dann bei dem Verbindungsaufbau mit dem geänderten Port die Fehlermeldung conntection wurde abgelehnt kommt

Auch in der Firewall ist der Port freigegeben

Mit WINSCP User:root Passwort:(Passwort) Serveradresse:(meine ipv4) Portnummer: 45231 Protokoll: SFTP

Davon abgesehen, dass man keinen root login über ssh erlaubt - schätze ich, dass du in deiner sshd_config einen Fehler hast. Vllt bei der ListenAddress oder beim Port, oder sonstigen Einschränkungen.

Kommt eine genaue Fehlermeldung?

Da ich aber gerade Proxmox installiert habe komme ich über Proxmox an die config.

Es lag an der SSH-Config. Mein Fehler war ,dass ich es über WINSCP geändert habe und es so nicht wirklich überschrieben wurde.

Ich habe bei mir fail2ban installiert, da wird ein Login-Versuch nach drei Versuchen für 10 Minuten gesperrt. Wenn nach dem unban der Versuch weitergeht, schlägt das Jail recidive zu, was das komplette /24er-Subnetz für eine Woche sperrt.

SSH läuft bei mir ohne Passwort, ausschließlich mit Public Key Authentication. Da gibt es also gar kein Passwort zu brechen.

SSH läuft bei mir mit sehr restriktiven Kryptoalgorithmen. Viele Angreifer scheitern schon bei der Vereinbarung der Algorithmen, weil sie nur die einfachen unterstützen, die mein Server nicht anbietet.

Ich habe per iptables IP-Adressen, die nicht von RIPE allokiert wurden, geblockt. Außerdem sind ein paar Länder geblockt, wie z. B. Russland, Iran, ...

(Es sind deutlich mehr als 59 aber ich musste zwecks Config Änderungen die Ban resetten.)

Normalerweise sollte fail2ban die Bans in eine Datenbank schreiben, die beim Neustart wieder eingelesen wird.

Was recht einfach ist:

Anzahl der Verbindungsaufbauten auf den SSHd zu throttlen. Selbst bei einem verteilten BF kommst Du mit <10 Versuchen je IP-Adresse nicht wirklich weit, auch wenn Du 1-2 Mio Quelladressen zur Hand hast.

Willkommen im Internet :D

Das ist ganz normal und auf jedem Server zu beobachten. Die versuchen es halt.

Eine recht gute Methode, sich darum keine Sorgen mehr machen zu brauchen, wäre, keine Passwort auf SSH zuzulassen, sondern nur mit SSH-Keys oder SHH Zetifikaten zu arbeiten.

Mi nem SSH-key gibts ein paar Probleme mit Zabbix und Proxmox.

Wen jucks?

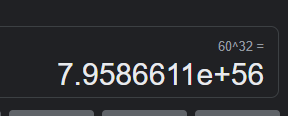

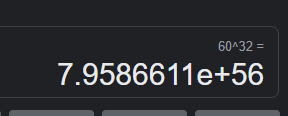

32 Zeichen sind schon praktisch unknackbar

Und 200 sind so viele das das unmöglilch ist

Wenn sich der rechner von Google weigert das anzuzeigen ist wird es wohl sicher genug sein.

Selbst 32 Zeichen sind absolut genug

https://www.youtube.com/watch?v=fKuqYQdqRIs

Redet glaube ich auch darüber

https://www.youtube.com/watch?v=7U-RbOKanYs

Zeigt ab wann das langsam unmöglich wird. Und die haben eine Lokale Datei auf die sie Grafikkarten werfen können, dein ssh server würde nie so viele Logins pro sekunde zulassen

Ja das ist mir selbst sehr bewusst das bei der länge des Passwortes es nahezu unmöglich ist es zu knacken , aber ich habe trotzdem was dagegen wenn diese IP-Adressen sich bei mir einloggen da erstens dadurch mein ganzer Auth.log zugespammt wird zweitens es passieren kann das ich oder mein Admin nicht kurz mal nicht mehr drauf kommen weil es zu viele connection pro Sekunde gibt und deswegen es abgelehnt wird und zu guter letzt bekomme ich immer wieder beim einloggen die Nachricht das es in den letzten 12h Stunden zb. 200 fehlgeschlagene Login versuche gab, was mich etwas stört.

Versuch doch die IP zu wechseln indem du den Server auf einen Äquivalenten Migrierst oder sowas (BACKUP!)

Könnte ich machen, aber was bringt das ja ich werde fürs erste meine Ruhe haben aber irgendwann passiert es wieder. Ich will eher Lösungen die auf lange Sicht was bringen. Zudem müsste ich dafür meinen Hoster anschreiben und um diese Uhrzeit sollte eigentlich gerade keiner da sein. Sprich mein Hoster wird frühesten Morgen um 8 Uhr diese Support Anfrage lesen und bis die IP gewechselt ist dauert es auch noch. Zudem müsste ich alle DNS-Einträge neu machen.

Das bringt gar nicht, hier: https://www.youtube.com/watch?v=fKuqYQdqRIs