Muss das Zertifikat eines Webservers im Feld "Ausgestellt für" identisch sein mit der im Browser aufgerufenen Webadresse?

Beispiel zur Verdeutliche der Frage: Jemand ruft die Webseite "https://www.firma1.de" auf. Das Zertifikat der Webseite ist "ausgestellt für: www.anderefirma.de" Kann dann so eine Seite vom Browser dennoch als "sichere Verbindung" eingestuft werden???

Oder hängt das vom Browser oder Typ des Serverzertifikats ab?

Ist mir halt bei Aufruf von "www.consorsbank.de" aufgefallen.

Und hat zunächst mein Vertrauen in die Anzeige einer sicheren Verbindung durch den Browser in Frage gestellt, also ob man dem Browser "Microsoft Edge" dann 100% vertrauen kann, wenn das Zertifikat für "bnp07s.bnpparibas.com" ausgestellt ist. Ja, die Consorsbank ist eine 100% Tochter von BNP Paribas, aber woher weiß das der Browser ?!

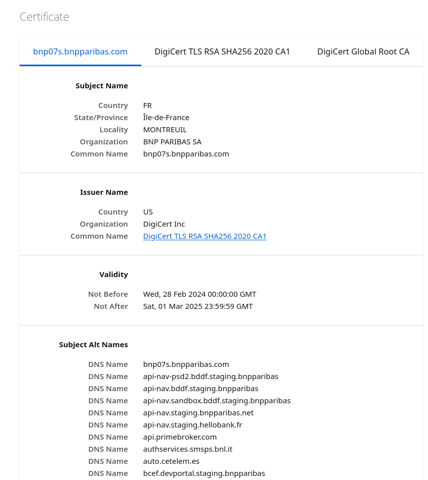

Vermutlich liegt das am Feld "Alternativer Zertifikatsantragstellername" ... Da steht nämlich als Wert u.a. auch "www.consorsbank.de" drin. Dann kann ich weiterhin beruhigt dem Symbol "abgeschlossenes Vorhängeschloß" in der Adresszeile für eine gesicherte Verbindung vertrauen ... :-)

3 Antworten

Browser werden hier immer eine Warnung anzeigen.

Diese kann man ignorieren aber einem wird auf jeden Fall klar gemacht, dass ein Sicherheits Risiko besteht.

Wenn die Seite so eingestellt ist, dass der Browser nur eine sichere Verbindung nutzen darf kann man die Warnung nicht ignorieren.

Da die Frage ergänzt wurde, hier noch die übrige Antwort.

So ein Zertifikat kann auch für mehrere Seiten ausgestellt werden. Bzw. sollten/müssen sogar alle Domains in den "Subject Alt Names" stehen, inklusive der Haupt-Domain. Hier ein Stack Overflow Post zu dem Thema für mehr Informationen: https://stackoverflow.com/questions/5935369/how-do-common-names-cn-and-subject-alternative-names-san-work-together

Oder hier: https://en.wikipedia.org/wiki/Subject_Alternative_Name

Das sieht man auch an diesem Screenshot:

Das nutzt man nicht nur für komplett verschiedene Domains, sondern kann man auch für Subdomains unter der selben Domain nutzen.

Ja, die Adressen müssen gleich sein, sonst zeigt dir der Browser eine Warnung an oder lässt dich evtl. gar nicht erst auf die Seite drauf.

Das einzige, was so halbwegs in deine Richtung geht, sind sogenannte Wildcard Zertifikate, also dass du das Zertifikat auf *.example.com ausstellst und dadurch auch die Adressen www.example.com, mail.example.com, gutefrage.example.com etc. das Zertifikat verwenden können.

Welchen sittlichen Nährwert hätte es, wenn man beliebige Zertifikate auf beliebigen Domains nutzen könnte? Die würden doch die Vertrauenswürdigkeit der ausgelieferten Webseiten nicht bestätigen können.

Die Domain muss schon mit der Angabe im Zertifikat übereinstimmen.

Ist mir halt bei Aufruf von "www.consorsbank.de" aufgefallen.

Und hat zunächst mein Vertrauen in die Anzeige einer sicheren Verbindung durch den Browser in Frage gestellt, also ob man dem Browser "Microsoft Edge" dann 100% vertrauen kann, wenn das Zertifikat für "bnp07s.bnpparibas.com" ausgestellt ist. Ja, die Consorsbank ist eine 100% Tochter von BNP Paribas, aber woher weiß das der Browser ?!

Vermutlich liegt das am Feld "Alternativer Zertifikatsantragstellername" ... Da steht nämlich als Wert u.a. auch "www.consorsbank.de" drin. Dann kann ich weiterhin beruhigt dem Symbol "abgeschlossenes Vorhängeschloß" in der Adresszeile für eine gesicherte Verbindung vertrauen ... :-)

Im konkreten Beispiel "www.consorsbank.de" liegt das vermutlich am Feld "Alternativer Zertifikatsantragstellername", dass in Microsoft Edge dennoch keine Warnung angezeigt wird. Hätte mal dieses versteckte Feld lesen sollen ...