Netzwerk mit DMZ über VLAN?

Ich habe eine Fritzbox und eine Firewall und wollte mein Netzwerk damit sicherer machen, also eine DMZ aufbauen.

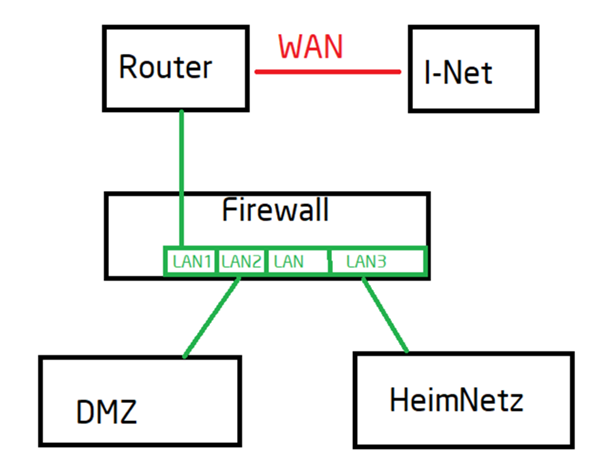

Da die Firewall kein DSL Modem hat und mein Router keinen reinen Modem Betrieb, wollte ich den Router über LAN an die Firewall hängen. Die LAN Ports der Firewall wollte ich in 3 VLANs teilen.

1. VLAN an dem der Router hängt (also Internet) und Tags für VLAN 2 und VLAN 3

2. VLAN für die DMZ mit TAG für VLAN 1 (Internet)

3. VLAN für mein HeimNetz mit TAG für VLAN 1 (Internet)

Ist das Sicherheitstechnisch sinnvoll? Das heißt wird nun VLAN 2 gekapert, ist das VLAN 1 und VLAN 3 danach noch sicher? Oder ist VLAN 3 direkt für VLAN 2 erreichbar, weil sie beide Zugriff auf VLAN 1 haben?

Danke für eure Hilfe.

Hier mal ein AufbauPlan.Natürlich macht es so keinen Sinn, da alle in einem LAN hängen und damit keine Sicherheit gegeben ist(?). Daher meine Idee mit den VLANs, die eine Kommunikation zwischen DMZ und HeimNetz verhindern sollen.

3 Antworten

Was du da machst, ist nicht sinnvoll. Keines deiner Geräte, abgesehen von der Firewall vielleicht, kann mit VLAN Tagging etwas anfangen.

Ich würde es so machen:

Einen managerbaren Switch nehmen und dort einen Port für den Router mit VLAN 1 ohne Tagging konfigurieren. (Router Lan Port)

Einen oder mehrere Ports für VLAN 2 ohne Tagging konfigurieren für deine DMZ Geräte

Einen oder mehrere Ports für VLAN 3 konfigurieren ohne Tagging für deine normalen Clients und einen WLAN Accesspoint (keinen Router!)

Einen Port mit VLAN 1 ohne Tagging und Tagging für VLAN 2 und 3 für deine Firewall. Dort musst du das VLAN Tagging natürlich aktivieren und die VLAN's den entsprechenden Zonen zuordnen.

Auf der Firewall dann Routing zwischen den Zonen ohne NAT konfigurieren und in deinem Router Routen für die DMZ und Clients über die Firewall einrichten.

In der Firewall dann Filterregeln zwischen den Zonen einrichten, z.B. sowas:

DMZ -> Internet: alles erlauben

Internet -> DMZ: Zugriff auf notwendige Ports deiner DMZ Geräte erlauben

DMZ -> Clients: Zugriff komplett sperren

Clients -> DMZ: Zugriff auf benötigte Ports deiner DMZ Geräte erlauben

Clients -> Internet: Zugriff komplett erlauben.

Für die Dienste in der DMZ musst du in deinem Router dann natürlich noch Portforwardings einrichten

Versuch es einfach mal, stelle ein Computer im Vlan 2 und einen im Vlan 3 und ping dann vom Computer Vlan 2 zu Computer Vlan 3, falls es möglich ist haben sich die Vlans nichts gebracht, ich kann dir nicht wirklich weiterhelfen weil ich die Netzwerk Struktur nicht wirklich visualisieren kann und mir einbischen an wissen über dmz zonen und firewall mangelt.

1. VLAN an dem der Router hängt (also Internet) und Tags für VLAN 2 und VLAN 3

2. VLAN für die DMZ mit TAG für VLAN 1 (Internet)

3. VLAN für mein HeimNetz mit TAG für VLAN 1 (Internet)

Warum willst du hier etwas taggen? Die Geräte dahinter sind ja alles Clients, also sind die Ports entsprechend auch keine Trunk, sondern Access Ports.

Oder ist VLAN 3 direkt für VLAN 2 erreichbar, weil sie beide Zugriff auf VLAN 1 haben?

Restriktionen zwischen den Netzen kannst du einfach mit ACLs an deiner Firewall regeln. Mir ist nicht ganz klar, was du mit diesem Satz meinst

VLAN 3 direkt für VLAN 2 erreichbar, weil sie beide Zugriff auf VLAN 1 haben

Wenn die VLANs uneingeschränkt untereinander kommunizieren können, dann ist ein kompromittiertes VLAN 2 natürlich sehr kritisch, deshalb sollte deine DMZ ja eigentlich keinen Zugang zum internen Netzwerk haben. Vielleicht teilst du mal einen Netzwerkaufbau, der verdeutlicht, was du eigentlich vorhast.

Ich habe mal einen Aufbau angehängt. Ich will eigentlich nur dass es sicher ist und funktioniert ... aber ich weiß nicht wie. Ins DMZ sollen Server usw