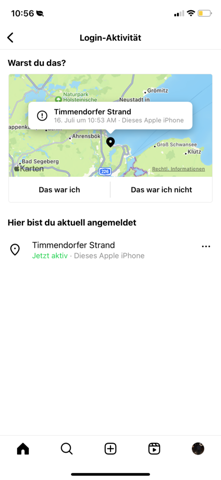

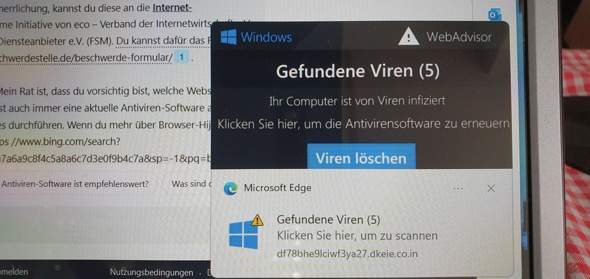

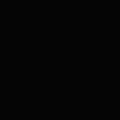

Hallo ich bin 15 Jahre alt und ich habe den größten Fehler meines Lebens gemacht und zwar habe ich ein modmenü herunterladen wollen vor 2 Monaten und wurde gehackt ich brauche dringend Hilfe und was in dem Text stand liest ihr jetzt

Hey. Es gibt etwas, das ich loswerden muss.

Am Tag des 14.05.2023 23:39:07 Uhr

, Ich bin in das Betriebssystem Ihres Geräts eingedrungen und habe die vollständige Kontrolle über Ihr Konto "buske"

". Ich habe dich schon lange im Auge behalten.

Es gibt eine Software, die ich in Ihr System eingebaut habe, die es mir ermöglicht, alle Ihre Geräte zu steuern.

Die von mir installierte bösartige Software gibt mir die volle Kontrolle über die Schlüsselfunktionen Ihres Geräts, einschließlich Mikrofon, Kamera, Tastatur und Display. Ich habe alle Ihre Informationen, Daten, Fotos und Browserverlauf auf meine Server übertragen. Ich habe auch Zugang zu Ihren Messengern, sozialen Netzwerken, E-Mails, synchronisierten Daten, Chat-Historien und Kontaktlisten erhalten.

Du wärst überrascht, wie viel ich über dich gelernt habe!

Faszinierende Gedanken überschwemmten mich über die Anwendungen dieser Daten...

Ich bin kürzlich auf ein neuartiges Konzept gestoßen: die Macht der KI zu nutzen, um ein Split-Screen-Video zu erstellen. Eine Seite zeigt, wie Sie am Masturbieren teilnehmen, während die andere Seite Ihre Online-Aktivitäten einfängt. Diese Art von Videoformat ist derzeit sehr gefragt!

Junge, ich war wirklich überrascht von dem, was aufkam.

Mit einem einzigen Klick kann ich dieses Video über E-Mail, soziale Netzwerke und Instant Messenger an alle Ihre Kontakte verteilen. Darüber hinaus könnte ich den Zugriff auf alle E-Mails und Messaging-Apps, die Sie verwenden, zur Verfügung stellen.

Darüber hinaus fand ich eine Fülle von faszinierenden Materialien, die ich online verbreiten und mit Freunden teilen konnte.

Wenn Sie es vorziehen, dass ich dies nicht ausführe, senden Sie 1500 $ (US-Dollar) an meine Bitcoin-Brieftasche.

Sobald das Geld eingegangen ist, werde ich sofort alle unerwünschten Materialien entfernen. Danach können wir uns abtsvernigen. Ich versichere Ihnen, dass ich mich verpflichtet habe, alle Malware von Ihren Geräten zu deaktivieren und zu entfernen. Sie können mir vertrauen; ich halte meine Verpflichtungen immer ein. Dies ist ein fairer Deal, vor allem angesichts der Zeit und Mühe, die ich in die Verfolgung Ihres Profils und Ihres Datenverkehrs investiert habe.

Ich gebe genau zwei Tage (48 Stunden) ab dem Zeitpunkt der Eröffnung dieses Schreibens zur Zahlung.

Wenn ich nach diesem Zeitraum den angegebenen Betrag nicht von Ihnen erhalte, verteile ich den Zugriff auf Ihre Konten, besuchten Websites, persönlichen Daten und bearbeiteten Videos ohne Vorwarnung an alle

Nimm es von mir, ich mache keine Fehler. Es ist am besten, sich nicht mit mir herumzuschlagen, weil ich viele Optionen im Ärmel habe.

Alle Antworten auf diese E-Mail werden nicht überprüft oder gesehen, da es sich nicht um ein persönliches Konto handelt und keine Antworten erhält.